La plupart des réactions en ligne au document de Google Quantum AI, publié lundi soir, se sont concentrées sur le bitcoin. L’attaque de neuf minutes, une probabilité de vol de 41% et les 6,9 millions de BTC éventuellement exposés.

La section Ethereum a reçu moins d’attention. Cela mérite plus.

Le livre blanc, co-écrit avec Justin Drake, chercheur à la Fondation Ethereum, et Dan Boneh, de Stanford, décrit cinq façons dont un ordinateur quantique pourrait attaquer Ethereum, chacune ciblant une partie différente du réseau.

L’exposition combinée dépasse 100 milliards de dollars aux prix actuels, et les répercussions pourraient être bien plus importantes.

Des portefeuilles qui ne peuvent jamais se cacher

Sur Bitcoin, votre clé publique (l’identité cryptographique liée à vos fonds) peut rester cachée derrière un hachage, sorte d’empreinte numérique, jusqu’à ce que vous dépensiez. Sur Ethereum, dès qu’un utilisateur envoie une transaction, sa clé publique est visible en permanence sur la blockchain.

Il n’y a aucun moyen de le faire tourner sans abandonner complètement le compte. Google estime les 1 000 principaux portefeuilles Ethereum par solde, détenant environ 20,5 millions $ETHsont exposés.

Un ordinateur quantique déchiffrant une clé toutes les neuf minutes pourrait en traiter les 1 000 en moins de neuf jours.

Les clés principales de DeFi

De nombreux contrats intelligents sur Ethereum, les programmes auto-exécutables qui gèrent les prêts, les échanges et l’émission de pièces stables, accordent des privilèges spéciaux à une poignée de comptes d’administrateur. Ces administrateurs peuvent suspendre le contrat, mettre à jour son code ou transférer des fonds.

Google a trouvé au moins 70 contrats majeurs avec des clés d’administrateur exposées en chaîne, détenant environ 2,5 millions $ETH. Mais le plus grand risque est ce que ces clés contrôlent au-delà $ETH.

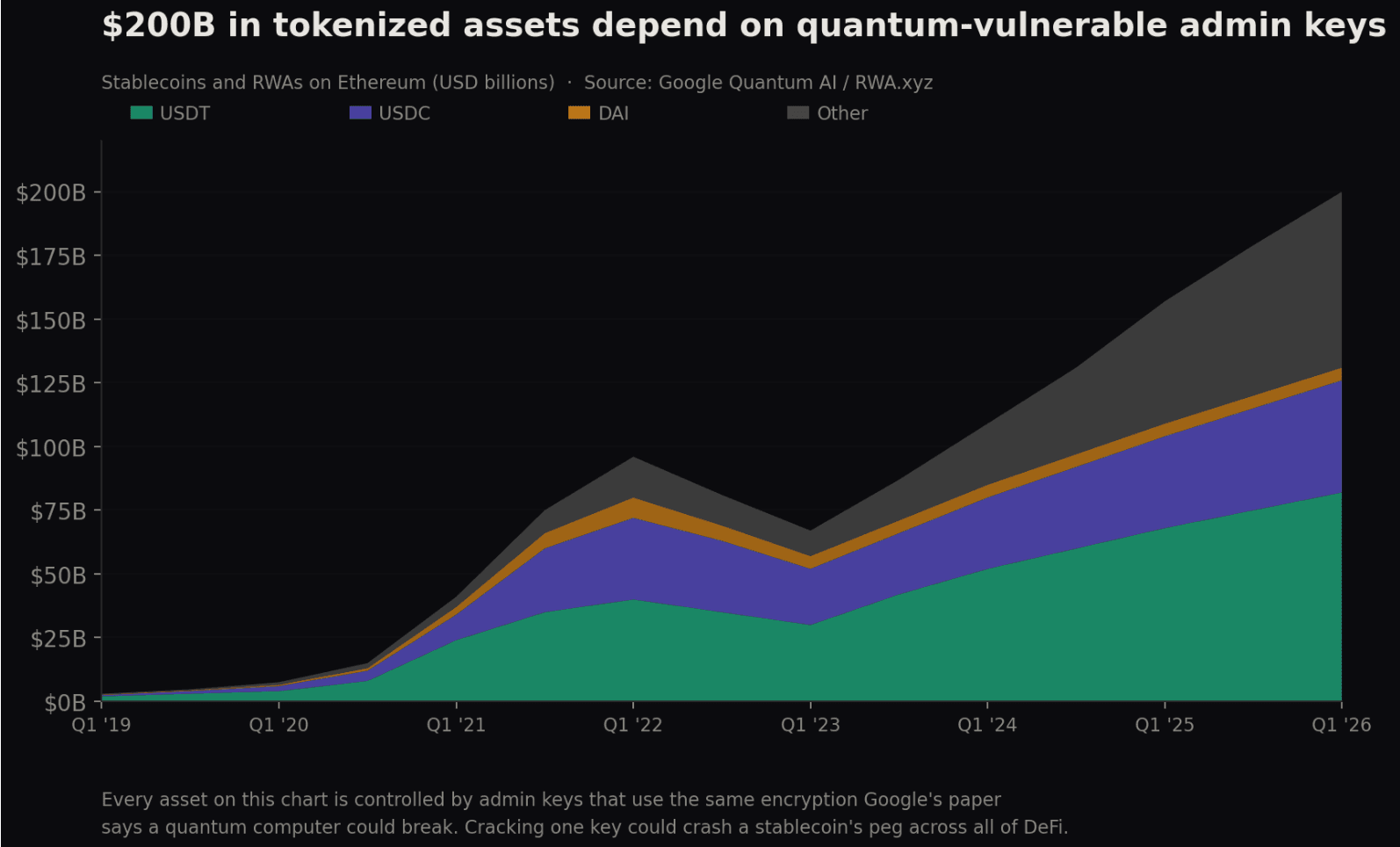

Les comptes d’administrateur régissent également l’autorité de frappe des pièces stables comme l’USDT et l’USDC, ce qui signifie qu’un attaquant quantique qui en déchiffre une pourrait imprimer un nombre illimité de jetons. Le document estime qu’environ 200 milliards de dollars de pièces stables et d’actifs tokenisés sur Ethereum dépendent de ces clés d’administration vulnérables.

En forger ne serait-ce qu’un seul pourrait déclencher une réaction en chaîne sur tous les marchés de prêt qui acceptent ces jetons comme garantie.

Couches 2 construites sur des mathématiques vulnérables

Ethereum traite la majeure partie de ses transactions via des réseaux de layer 2, des systèmes distincts comme Arbitrum et Optimism qui gèrent l’activité en dehors de la chaîne principale et en rendent compte.

Ces L2 s’appuient sur les outils cryptographiques intégrés d’Ethereum, dont aucun n’est résistant aux quantiques. Le journal estime à au moins 15 millions $ETH à travers les principaux L2 et les ponts inter-chaînes est exposé.

Seul StarkNet, qui utilise un autre type de calcul basé sur des fonctions de hachage plutôt que sur des courbes elliptiques, est considéré comme sûr.

Attaquer le système de staking

Ethereum se sécurise grâce à une preuve de participation, où les validateurs (participants au réseau qui verrouillent $ETH en garantie) votent sur les transactions valides. Ces votes sont authentifiés à l’aide d’un système de signature numérique que le journal considère comme vulnérable aux ordinateurs quantiques.

Environ 37 millions $ETH est jalonné. Si un attaquant compromet un tiers des validateurs, le réseau ne peut plus finaliser les transactions. Les deux tiers donnent à l’attaquant la possibilité de réécrire l’histoire de la chaîne.

Le document note que si le pari est concentré dans de grands pools, comme Lido à environ 20 %, le ciblage de l’infrastructure d’un seul fournisseur pourrait réduire considérablement le calendrier de l’attaque.

L’exploit qu’il suffit d’exécuter une seule fois

C’est le vecteur sans précédent. Ethereum utilise un système appelé Data Availability Sampling pour vérifier que les données de transaction publiées par les réseaux L2 existent réellement. Ce système dépend d’une cérémonie d’installation unique qui a généré un numéro secret, qui était censé être détruit par la suite.

Un ordinateur quantique pourrait récupérer ce secret à partir de données accessibles au public. Une fois récupéré, il devient un outil permanent, un logiciel normal, capable de forger des preuves de vérification des données pour toujours sans avoir à nouveau besoin d’un accès quantique.

Google décrit cet exploit comme « potentiellement échangeable ». Chaque L2 qui dépend du système de données blob d’Ethereum serait affecté.

L’avance d’Ethereum et ses limites

Drake, l’un des co-auteurs de l’article, siège à la Fondation Ethereum. La Fondation a lancé la semaine dernière un portail de recherche post-quantique, soutenu par huit années de travail, avec des réseaux de test expédiés chaque semaine et une feuille de route de mise à niveau multi-fork visant une cryptographie résistante aux quantiques d’ici 2029.

Les temps de bloc de 12 secondes d’Ethereum rendent également le vol de transactions en temps réel beaucoup plus difficile que sur Bitcoin, où les blocs prennent 10 minutes.

Mais le document indique clairement que la mise à niveau de la couche de base d’Ethereum ne corrige pas automatiquement les milliers de contrats intelligents déjà déployés sur celle-ci. Chaque protocole, pont et L2 devraient mettre à niveau indépendamment leur propre code et faire tourner leurs propres clés. Aucune entité ne contrôle ce processus.